Pourquoi cacher vos clés API est absolument vital dans FlutterFlow

Imaginez : vous venez de créer une superbe application FlutterFlow qui accepte des paiements en ligne. Tout marche à merveille, jusqu’à ce qu’un matin, un génie du mal (ou juste un curieux) se promène dans le code de votre app et trouve… votre clé API de paiement, en clair, comme un mot de passe sur un Post-it ! Oups. C’est un peu comme cacher la clé de la voiture sous le pare-soleil : pratique, mais complètement risqué.

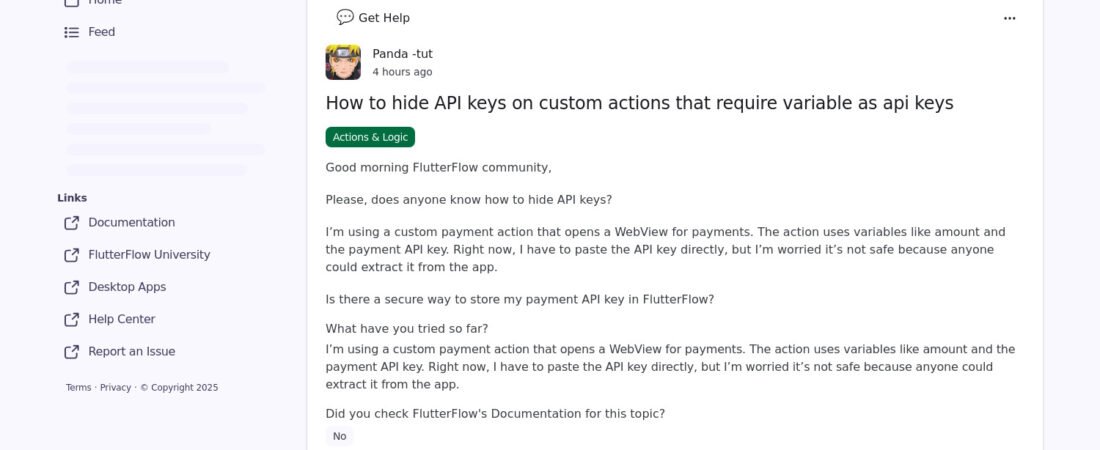

Quand on parle de gestion des clés API dans FlutterFlow, la question qui revient très souvent – et pour cause : c’est super important – c’est : Comment cacher ses clés API lorsqu’on utilise des actions personnalisées qui requièrent une variable en tant que clé API ?

Et c’est exactement le casse-tête que rencontre la communauté FlutterFlow en ce moment. Pas de panique, voici toutes les bonnes pratiques, astuces et solutions (avec en prime quelques blagues pour souffler un peu… parce qu’on va parler de sécurité, mais sans s’ennuyer) !

Clé API dans le code : pourquoi c’est dangereux ?

Commençons par voir pourquoi c’est risqué de laisser trainer sa clé API dans l’application :

- N’importe qui peut la trouver : Avec les outils de reverse engineering, il est incroyablement facile pour un utilisateur motivé de récupérer les clés stockées en dur dans le code.

- Abus/vol de service : Un pirate pourrait utiliser cette clé pour effectuer des transactions à votre place, vider vos comptes, ou pire, effectuer des actions malveillantes.

- Blocage ou bannissement : Beaucoup de fournisseurs de services (paiement, SMS, cloud…) bloquent les clés si une utilisation suspecte est détectée.

- Non-respect du RGPD : Selon le type de donnée, vous pouvez ne pas être conforme à la législation européenne.

Bref, il est grand temps d’offrir un coffre-fort à vos clés !

Pourquoi les variables dynamiques posent un challenge dans FlutterFlow ?

FlutterFlow facilite la vie des développeurs no-code avec les actions personnalisées. Mais voilà : quand il s’agit d’envoyer une clé API en tant que variable dynamique pour votre WebView… difficile de la cacher, à moins d’utiliser une solution externe !

Habituellement, dans les paramètres d’une action personnalisée, vous pouvez directement coller la clé API, mais cette valeur sera alors intégrée dans votre code compilé. La cacher revient à… demander à votre chat de ne pas marcher sur le clavier.

Alors, quelles sont les astuces pour faire tout ça proprement ? Spoiler : il y a plusieurs stratégies, et aucune n’implique d’inclure une clé en clair dans l’app (ouf !)

1. Stocker la clé côté serveur : la méthode anti-stress

Le plus sûr : ce n’est ni dans l’app, ni dans FlutterFlow qu’il faut stocker la clé, mais… sur un serveur (votre Back-end à vous) !

Pourquoi ? Car :

- L’app demande au serveur ce dont elle a besoin.

- Le serveur agit comme intermédiaire, utilise la clé API, puis renvoie juste le résultat attendu à l’application.

Comment faire concrètement ?

Créez une mini-API sur votre serveur (Node.js, PHP, Python…).

Votre serveur stocke en toute sécurité la clé API.Côté FlutterFlow, utilisez une requête HTTP pour demander au serveur de réaliser l’action (paiement, récupération de données, etc).

Votre app reçoit la réponse, sans jamais voir ni manipuler la clé API.

Ce schéma est le seul vraiment blindé contre le vol de clé.

Avantages :

- Sécurité maximale

- Contrôle des accès et des logs

- Vous pouvez changer la clé sur le serveur sans repasser par la compilation de l’app

Inconvénients :

- Faut un serveur… mais franchement, aujourd’hui, même un Raspberry Pi dans le placard fait le job !

2. Utiliser les Variables d’environnement dans FlutterFlow (petite sécurité locale)

FlutterFlow propose des variables d’environnement pour gérer différents environnements (prod, dev…).

Syntaxe d’ajout :

- Dans votre projet FlutterFlow, allez dans Settings > Environment Variables.

- Déclarez par exemple

PAYMENT_API_KEY.

Puis, dans « custom actions », utilisez simplement la variable au lieu de coller la clé en dur.

Mais attention :

Cela ne suffit généralement pas car, lors de la compilation, la clé API finit… dans l’appli, donc récupérable. C’est quand même mieux que rien pour éviter de commit sa clé dans un repo public, mais ça ne protège pas contre le reverse engineering.

3. Passer par un service cloud pour sécuriser la clé

Encore mieux que l’autocollant “Ne pas toucher” sur votre API key, c’est… de ne même pas en avoir dans l’app !

Solutions possibles :

- Utiliser Cloud Functions (Firebase, AWS Lambda, etc) : Idéal pour faire une passerelle sécurité. L’app appelle la fonction, qui agit avec la clé sécurisée côté cloud, puis renvoie simplement le ou les résultats attendus.

- API Management/Proxy : Des services comme Google API Gateway permettent de mettre vos clés en sécurité derrière une vraie enceinte digne d’une forteresse.

Avantages :

- Pas de clé visible dans l’app

- Scalabilité automatique

4. Masquer (limiter) la clé dans une app : est-ce possible ?

Disons-le franchement : cacher une clé API dans une app, c’est tenter de cacher une poireau dans une soupe : tôt ou tard, quelqu’un tombera dessus !

Même en la camouflant derrière des encodages, des variables d’environnement, ou une obfuscation du code… rien n’est totalement infaillible. La seule vraie sécurité, c’est de ne pas la mettre dans l’app.

5. WebView et paiement : comment gérer l’authentification alors ?

Si vous ouvrez un WebView pour accepter un paiement, utilisez le schéma suivant :

- Générez côté serveur un Token/URL limité dans le temps (ex : session de paiement Stripe, PayPal, etc)

- Transmettez uniquement ce Token/URL à l’app

- Ouvrez le WebView avec ce Token. La clé API, elle, ne quitte pas le serveur.

C’est exactement comme si vous donniez à un client un ticket pour un concert sans jamais lui montrer le code pour fabriquer les billets… Il ne peut rien faire de plus qu’utiliser son accès !

Ce que disent les pros de la communauté FlutterFlow

Sur le forum officiel FlutterFlow, Panda-tut et beaucoup d’autres membres sont très clairs :

- Évitez de stocker n’importe quelle clé/apiKey secrète dans l’app.

- Préférez toujours un appel serveur intermédiaire !

Et si vous pensez être « trop petit » pour avoir besoin de sécurité… sachez que les bots automatisés rôdent partout et votre clé peut se retrouver compromise même sur une application de test !

Outils, ressources et astuces bonus

Gestion de clés : quelques idées pour aller plus loin

- Pour vos Backends : stockez les secrets dans AWS Secret Manager, Google Secret Manager ou Hashicorp Vault.

- Utilisez des outils d’audit comme Firebase App Check pour limiter qui peut parler à vos serveurs.

Bonus : check-list express pour dormir tranquille

- [ ] Aucune clé API en dur dans l’app ?

- [ ] Toutes les transactions passent par un serveur intermédiaire ?

- [ ] Limitez les permissions de vos clés API !

- [ ] Surveillez vos logs : 10 000 paiements en 1 heure ? Sûrement un souci…

La sécurité, pas que pour les banques !

Cacher vos clés API dans FlutterFlow (et ailleurs), ce n’est pas réservé aux grands groupes ou aux James Bond de l’informatique. C’est ce qui garantit que votre application reste fiable, que vos utilisateurs sont protégés et que vous ne vous faites pas pirater votre compte Stripe en une nuit.

Alors, la prochaine fois que vous copiez-collez une clé derrière une action personnalisée dans FlutterFlow… pensez à Panda-tut et à toute la communauté, qui préfère dormir sur ses deux oreilles. Faites le bon choix : passez par un serveur !

Vous avez besoin d’exemples de code, de modèles de fonction cloud ou d’idées d’architecture pour aller plus loin ? Dites-le dans les commentaires : la communauté FlutterFlow adore aider… surtout pour éviter les cauchemars de sécurité fait maison.

Source : API keys dans FlutterFlow : le guide ultime pour ne plus trembler devant les hackers !